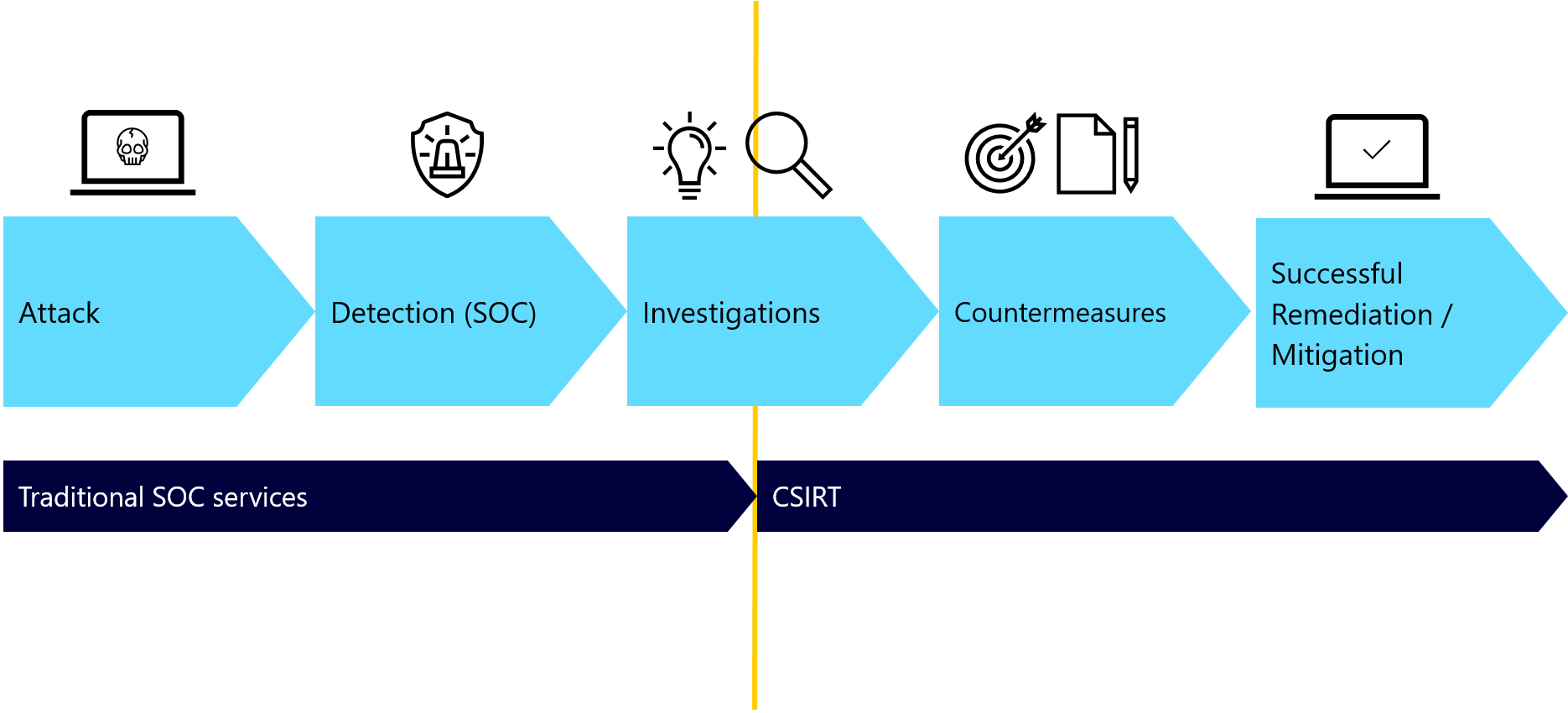

Notre service CSIRT s’appuie sur le cadre NIST en mettant l’accent sur Identify, Respond et Recover. Cela garantit une réponse rapide, un minimum d’interruptions et la conformité à la directive NIS2.

CSIRT : Services de réponse aux incidents

Votre bouclier dans le paysage des menaces numériques.

Équipe de spécialistes pour les urgences en matière de cybersécurité

En cas d'incident de sécurité, notre équipe d'experts est prête à vous aider - nous réagissons rapidement, limitons les dégâts et restaurons vos systèmes.

Temps de réaction garantis (SLA)

Analyse médico-légale

Connaissance

Cybersécurité à 360° pour votre entreprise

Identify

Nous identifions et analysons toutes les menaces et vulnérabilités de votre infrastructure numérique et évaluons leur impact potentiel sur votre entreprise.

Tabletop Exercise

Lors de nos exercices sur tablette, nous simulons un incident de cybersécurité afin de tester et d'évaluer la capacité de réaction de votre entreprise. "Tabletop" désigne un exercice sans utilisation de composants informatiques, c'est-à-dire uniquement sur la base d'informations documentées telles que des plans d'urgence, des listes de contrôle, des voies de communication et des processus de réaction dans des conditions réalistes. Les exercices s'orientent sur différents scénarios - des attaques de ransomware aux violations de la protection des données - et fournissent des informations précieuses pour améliorer votre capacité de réaction en cas d'incident.

Threat Intelligence

Chaque jour, nous examinons des milliers de données sur les menaces afin d'identifier les vulnérabilités de votre réseau. En outre, nous surveillons 24 heures sur 24 certains sites web afin de collecter des informations sur les menaces potentielles. Celles-ci sont analysées par nos experts et classées par ordre de priorité afin de contrer les attaques potentielles de manière proactive.

Detect

Nous surveillons votre environnement informatique 24h/24 et 7j/7 et détectons les incidents de sécurité en temps réel avant qu'ils ne causent de graves dommages à votre entreprise.

Threat Hunting

Détectez les attaquants avant qu'ils ne frappent : les cyberattaques modernes sont de plus en plus sophistiquées et peuvent se propager à travers vos systèmes sans que vous vous en rendiez compte. Avec Threat Hunting, nous allons au-delà des mesures de sécurité traditionnelles et recherchons activement les menaces cachées qui peuvent ne pas être détectées par les solutions de sécurité traditionnelles.

Nos experts analysent les activités suspectes sur votre réseau, identifient les anomalies et révèlent les vulnérabilités avant qu'un dommage ne survienne. Grâce à cette approche proactive, nous minimisons le temps que les attaquants passent sur votre système et empêchons les risques commerciaux potentiels avant qu'ils ne s'aggravent. Vous avez ainsi toujours une longueur d'avance sur les menaces.

Respond

Notre équipe spécialisée dans la réponse aux incidents réagit immédiatement aux incidents de sécurité afin de limiter les dégâts, de neutraliser les attaquants et de minimiser l'interruption des activités.

Comment nous procédons

En cas d'incident de sécurité, notre équipe procède de manière systématique et efficace. Tout d'abord, nous procédons à une analyse rapide afin de circonscrire le problème. Ensuite, nous mettons en place des mesures de confinement immédiates afin d'éviter toute propagation. Parallèlement, nous identifions la cause et développons une solution adaptée à votre cas particulier. Vos systèmes sont restaurés selon les normes de sécurité les plus élevées. Vous recevez ensuite un rapport détaillé avec des recommandations pour éviter de futurs incidents.

Nos compétences - pour votre sécurité

Lorem ipsum dolor sit amet, consetetur sadipscing elitr, sed diam nonumy eirmod tempor invidunt ut labore et dolore magna aliquyam erat, sed diam voluptua. At vero eos et accusam et justo duo dolores et ea rebum. Stet clita kasd gubergren, no sea takimata sanctus est Lorem ipsum dolor sit amet. Lorem ipsum dolor sit amet, consetetur sadipscing elitr, sed diam nonumy eirmod tempor invidunt ut labore et dolore magna aliquyam erat, sed diam voluptua. At vero eos et accusam et justo duo dolores et ea rebum. Stet clita kasd gubergren, no sea takimata sanctus est Lorem ipsum dolor sit amet.

Quelle est la valeur ajoutée du CSIRT et du DFIR ?

Notre service DFIR (Digital Forensics and Incident Response) va bien au-delà de la réaction traditionnelle aux incidents. En tant que discipline spécialisée, il combine des analyses forensiques approfondies avec une gestion tactique des incidents. Nous complétons vos structures de sécurité existantes avec une expertise hautement spécialisée - disponible à tout moment, évolutive et flexible et, si nécessaire, sur place dans les plus brefs délais. Cette disponibilité 24h/24 et 7j/7 constitue le fondement d'une véritable cyber-résilience dans votre entreprise.

Soutien stratégique en cas de crise par notre équipe CSIRT

Déclaration d'experts

"Dans le paysage actuel des menaces, en constante évolution, les cyberincidents sont inévitables. Le CSIRT de Swiss Post Cybersecurity veille à ce que vous ne soyez pas seul à y être confronté - il fournit des réponses rapides et expertes ainsi que des conseils lorsque cela est le plus important. Nous soutenons les organisations de toutes tailles avec des fonctions de réponse aux incidents adaptées à l'entreprise, afin qu'elles puissent se concentrer sur leur tâche pendant que nous gérons la crise".

Greg Divorne

Directeur du CSIRT

Autres services pour votre protection

Nos spécialistes en cybersécurité disposent d'une vaste expérience qui va bien au-delà de la simple réaction aux incidents. De la prévention et de la surveillance continue à la préparation aux situations d'urgence et à la gestion de crise, nous offrons une protection globale pour les ressources numériques de votre entreprise.

-

Analyse médico-légale

-

Préparation proactive aux incidents

-

Gestion globale des cybercrises

Analyse médico-légale

Nous utilisons des technologies médico-légales numériques pour sauvegarder les preuves numériques et les analyser de manière transparente. Grâce à l'utilisation de matériel spécialisé, nous garantissons que les preuves originales restent inchangées et peuvent être utilisées à des fins médico-légales. Cette précision méthodologique nous permet de reconstruire des modèles d'attaques complexes et d'identifier des acteurs de menaces avancés.

Préparation proactive aux incidents

La réponse la plus efficace aux incidents commence bien avant l'incident de sécurité proprement dit. Grâce à notre évaluation préventive des incidents, nous identifions systématiquement les goulots d'étranglement et les obstacles potentiels qui pourraient faire perdre un temps précieux en cas d'urgence.

Il en résulte un concept d'urgence personnalisé, adapté aux besoins spécifiques de votre entreprise. Nos experts en sécurité mettent en œuvre avec vous des processus d'urgence optimisés qui garantissent une approche coordonnée et efficace en cas d'urgence.

Gestion globale des cybercrises

Notre équipe de gestion de crise fait office d'interface centrale entre le CSIRT opérationnel et votre niveau de gestion. Nous créons ainsi une base de décision uniforme et évitons les pertes d'informations.

Nous nous chargeons de l'orchestration complète de la gestion de crise :

Réseaux CSIRT de confiance

FIRST

Nous faisons partie de la communauté mondiale des CSIRT de confiance, coordonnée par FIRST, afin de promouvoir la coopération et la réaction rapide aux incidents de sécurité.

Introducteur fiduciaire

Notre CSIRT est reconnu au sein du réseau TI et répond aux normes de confiance et de disponibilité établies au sein de la communauté européenne des CSIRT.

Votre entreprise est-elle insuffisamment protégée contre les cybermenaces ?

Nous sommes à votre disposition pour répondre à vos questions et vous aider dans vos préoccupations concernant la réponse aux incidents.

Cyber-blog

Sur le cyber-blog, vous trouverez les dernières connaissances, des articles spécialisés et des conseils pratiques sur les dernières cyber-menaces et solutions de sécurité pour améliorer la sécurité numérique de votre entreprise.

Communiqué de presse

Entrée dans le monde cybernétique en tant que Junior Cybersecurity Analyst (FR)

ISO Privacy Framework - Principes de protection des données - Partie 1